Настройка MikroTik RB951G-2HnD

Настройка MikroTik RB951G-2HnD

Роутеры MikroTik — это компактные и функциональные сетевые устройства, способные обеспечить надежную локальную сеть или безопасный удаленный доступ ко внутренним ресурсам сети.

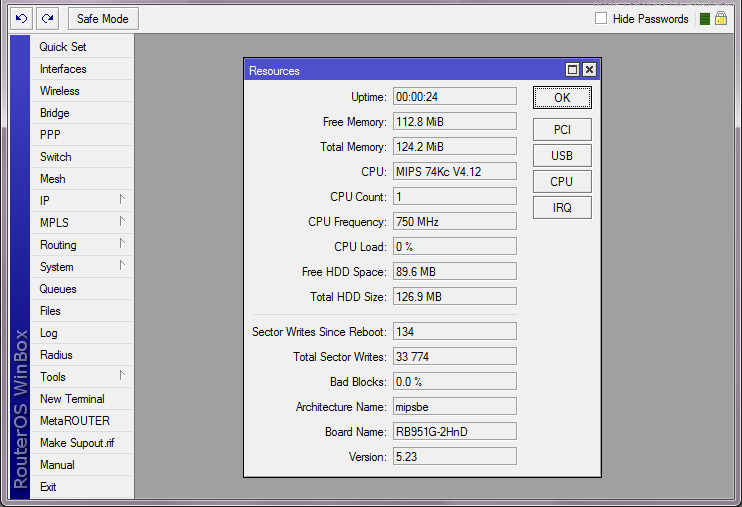

RB951G-2HnD обладает мощным процессором, новыми антеннами и оперативной памятью в 128 Мбит.

Итак, начнем настройку устройства:

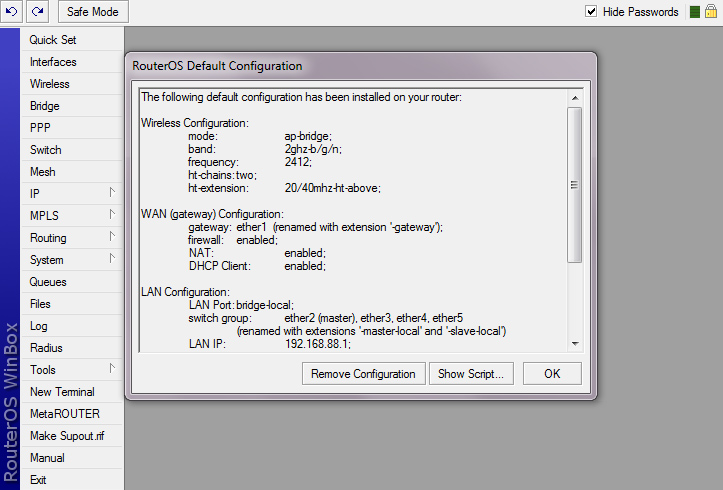

При первом включении устройства необходимо отменить начальную конфигурацию — нажимаем Remove Configuration.

Если это окно не появилось автоматически, то в левом меню в System>Reset Configuration — ставим галочку No Default Configuration (сброс), перезагружаем и приступаем к настройке. Естественно не забываем про обновление прошивки.

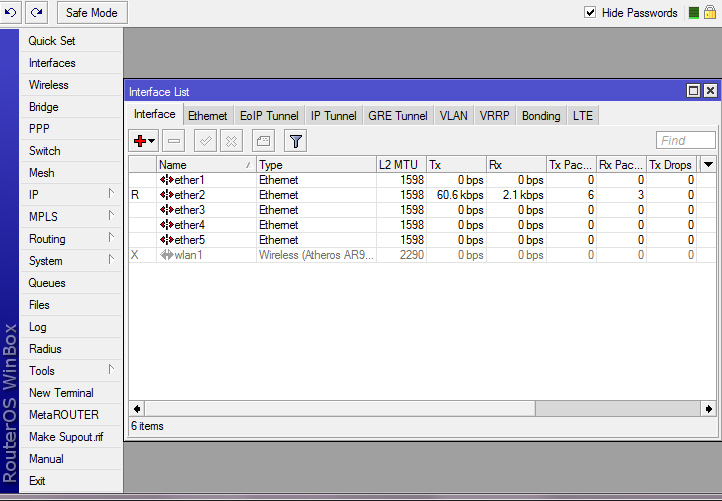

Устройство имеет 5 сетевых портов и беспроводной адаптер.

Мы можем подключиться к интернету несколькими способами:

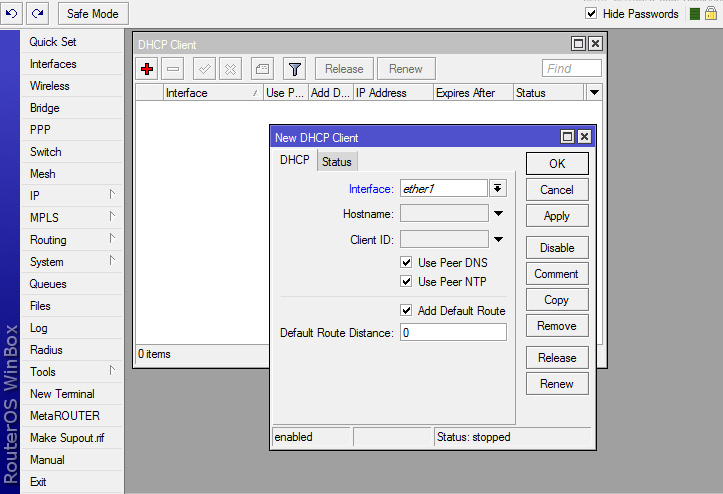

1. Автоматическое получения адреса: в левом меню IP—DHCP Client — указываем интерфейс, подключенный к сети провайдера, устанавливаем все галочки (получение адреса DNS сервера и адреса сервера точного времени, самая нижняя галочка устанавливает маршрут по умолчанию через данное подключение).

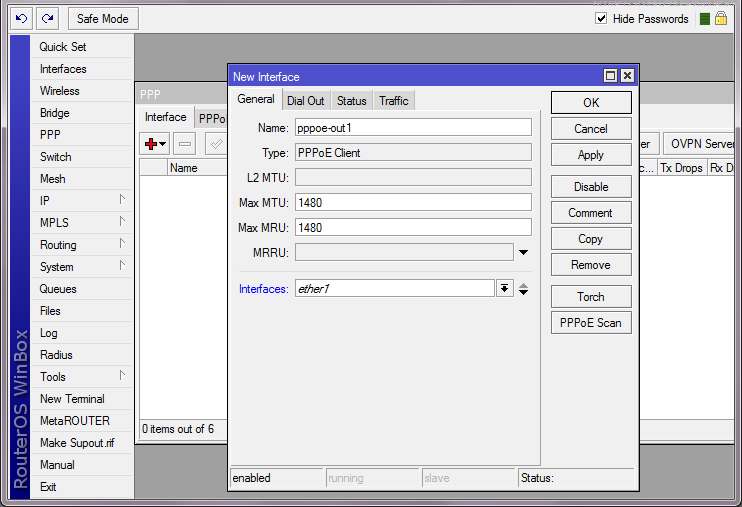

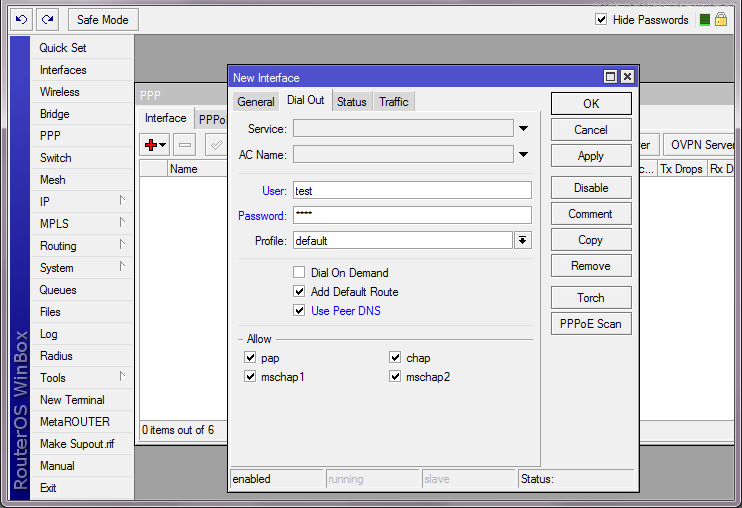

2. Подключение через PPPoE: заходим в раздел PPP, добавляем PPPoE_Client (нажимаем на + и выбираем из выпадающего меню). Выбираем интерфейс для подключения к провайдеру и переходим на следующую вкладку.

Указываем логин и пароль на доступ, устанавливаем галочку Use Peer DNS для получения адреса сервера DNS от провайдера.

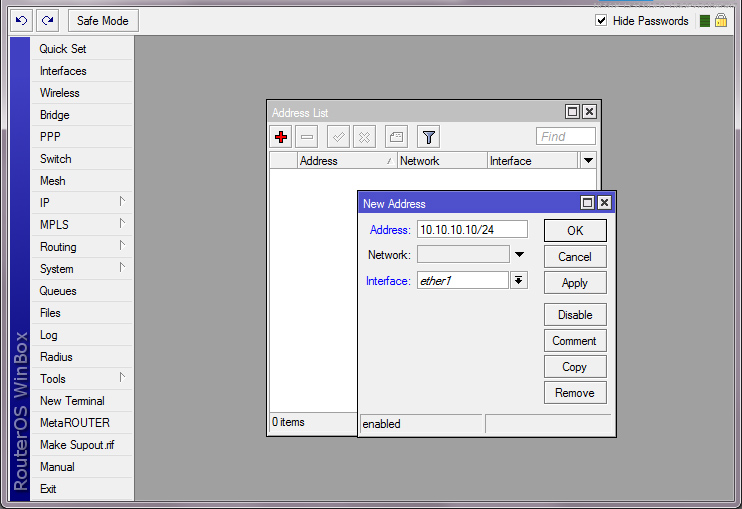

Если вы указываете IP-адрес вручную, зайдите в левом меню в IP—Address и, нажав на +, укажите необходимые настройки. Так же выберите интерфейс, куда подключен кабель провайдера. Обратите внимание, что маска подсети задается через слеш (/). Например /24 означает 255.255.255.0, /23 — 255.255.252.0, /30 — 255.255.255.252, /29 — 55.255.255.248. Если в настройках указана другая маска, зайдите в интернет и наберите в Google "калькулятор маски подсети", где можно получить полную расшифровку.

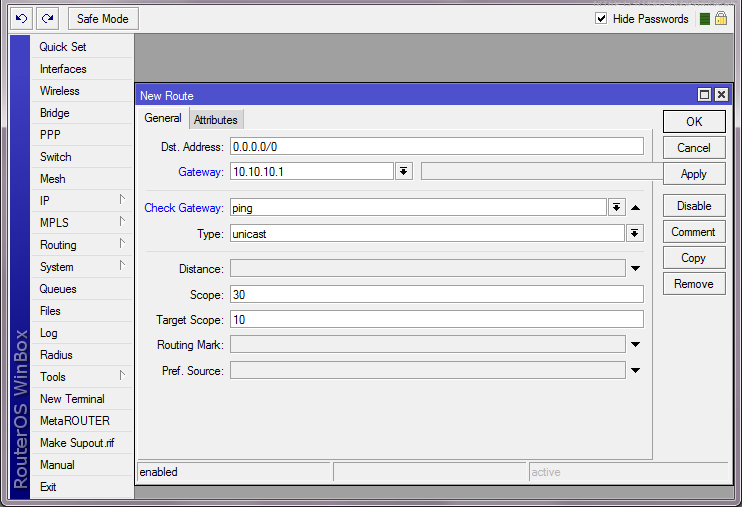

Не забудьте указать маршрут по умолчанию. В левом меню IP — Routes добавляем новый маршрут, и указываем только Gateway — 10.10.10.1 или данные вашего провайдера.

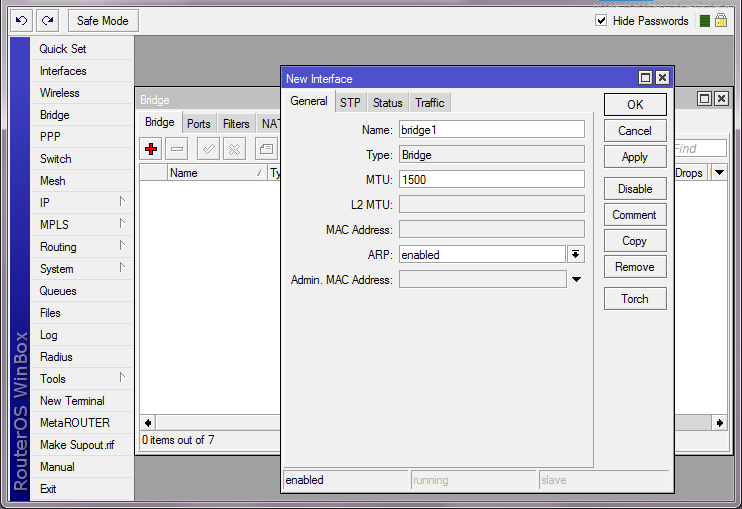

Для того, чтобы устройство работало как коммутатор, создаем бридж в разделе Bridge, нажимаем на + и сразу на Ok.

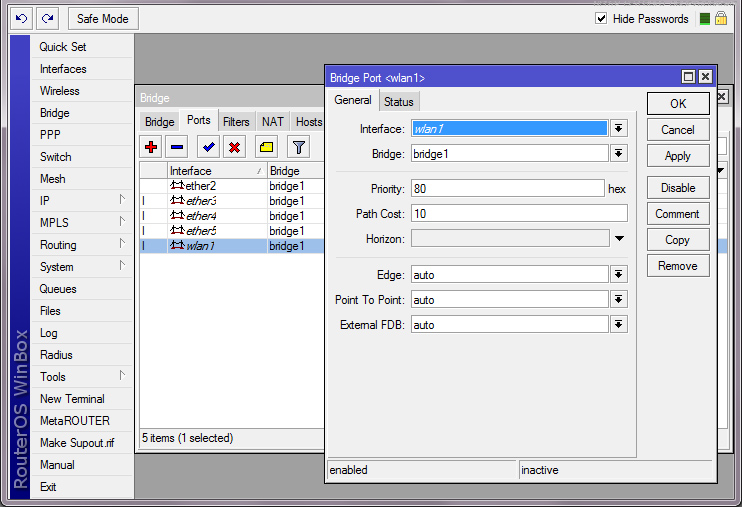

Заходим во вкладку Ports и добавляем сетевые порты в бридж — нажимаем на +, выбираем интерфейс и бридж из списка. Требуется добавить 2-5 сетевые порты и беспроводной адаптер.

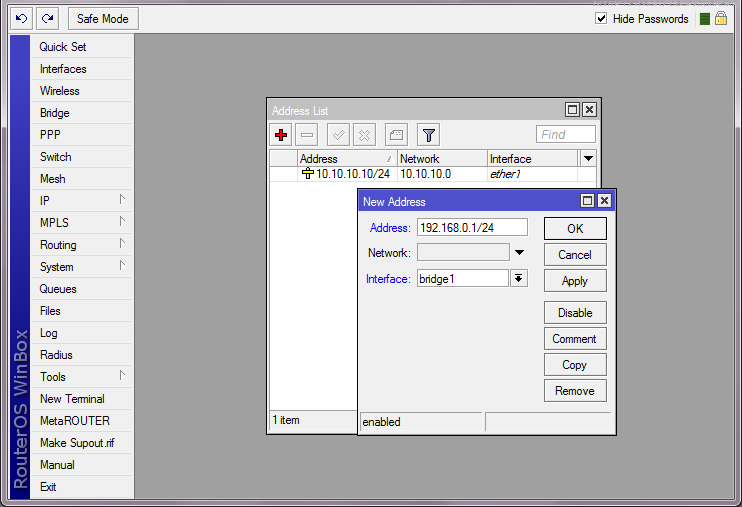

Указываем IP-адрес на бридже. Так же в меню IP — Address добавляем адрес 192.168.0.1/24 на интерфейс bridge1.

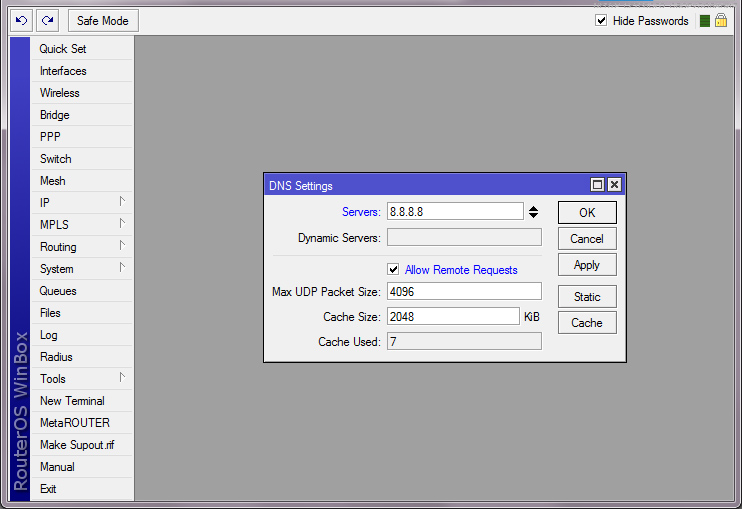

Далее следует настроить DNS сервер устройства. В левом меню IP—DNS вводим адрес сервера, можно указать 8.8.8.8, ставим галочку Allow Remote Requests (для разрешения отвечать на запросы с других компьютеров). Внимание! Если вы не поставите данную галочку, интернет работать не будет.

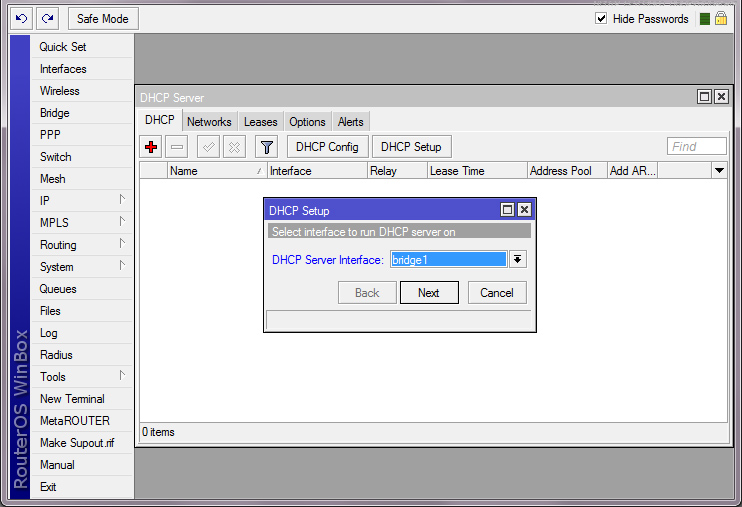

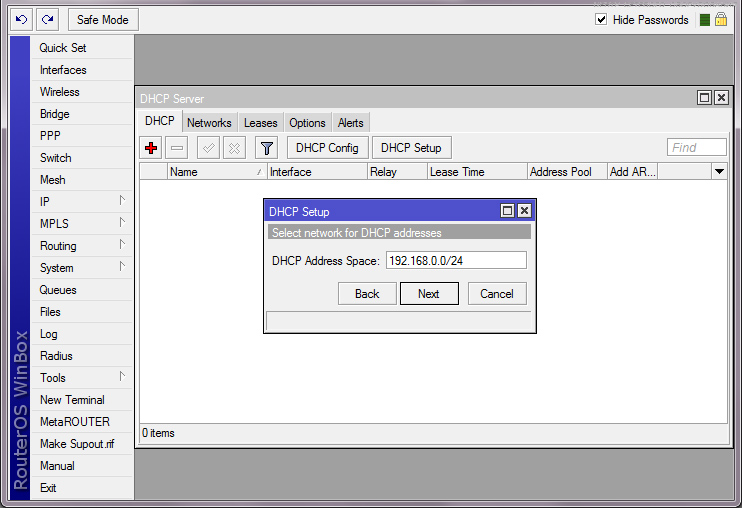

Для автоматической выдачи адресов подключенным клиентам в левом меню IP — DHCP Server нажимаем DHCP Setup (запускаем мастер настроек). В первом окне выбираем интерфейс, на котором он будет работать — bridge1.

Далее указываем подсеть адресов для выдачи. При выборе интерфейса был определена подсеть, установленная на нем — 192.168.0.0/24. Оставляем без изменений.

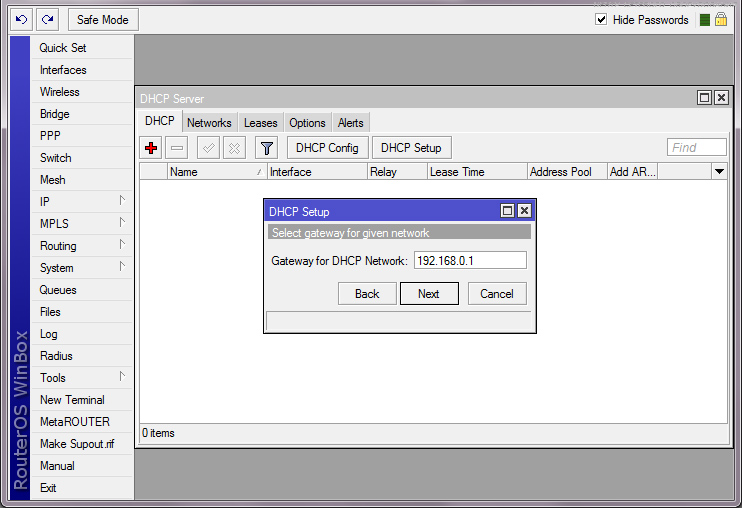

Шлюз для клиентов тоже установлен автоматически: 192.168.0.1 (мы вводили его, когда настраивали IP-адрес на бридже).

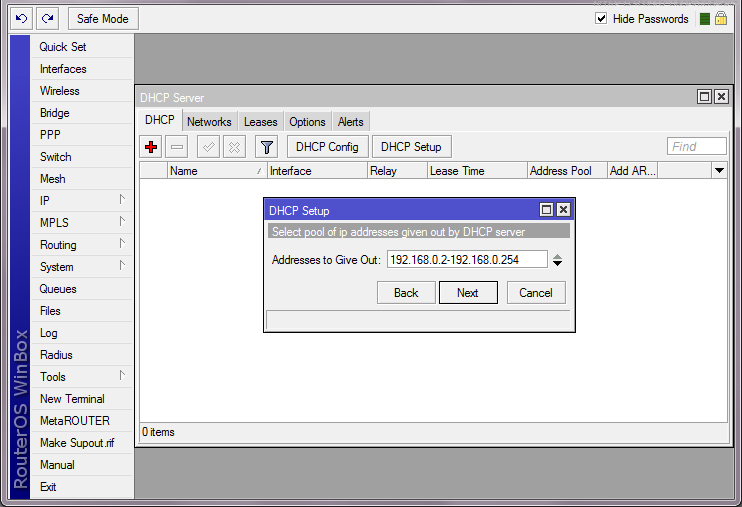

Переходим к адресам для выдачи клиентам. По умолчанию установлен диапазон 192.168.0.2 -192.168.0.254, адреса выдаются с конца. Если в сети у каких-то устройств адреса установлены вручную, например в диапазоне 10-50, то можно исключить их, указав 192.168.0.100 - 192.168.0.254.

Если конфигурация сети более сложная и в ней несколько диапазонов, установленных вручную, то можно нажать на стрелочку вниз (справа) и открыть еще одно поле для указания диапазона. Например, вверху ставим 192.168.0.100 - 192.168.0.150, а внизу 192.168.0.200 - 192.168.0.254. Тогда адреса 2-99 и 151-199 можно указывать статически на компьютерах локальной сети.

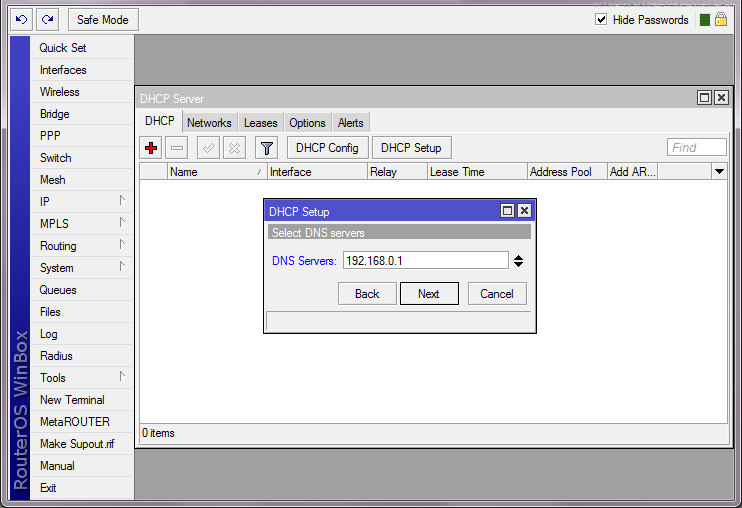

Адрес DNS сервера для выдачи — 192.168.0.1 (это так же и адрес нашего устройства). Нажав на стрелку вниз (справа) можно указать альтернативный адрес.

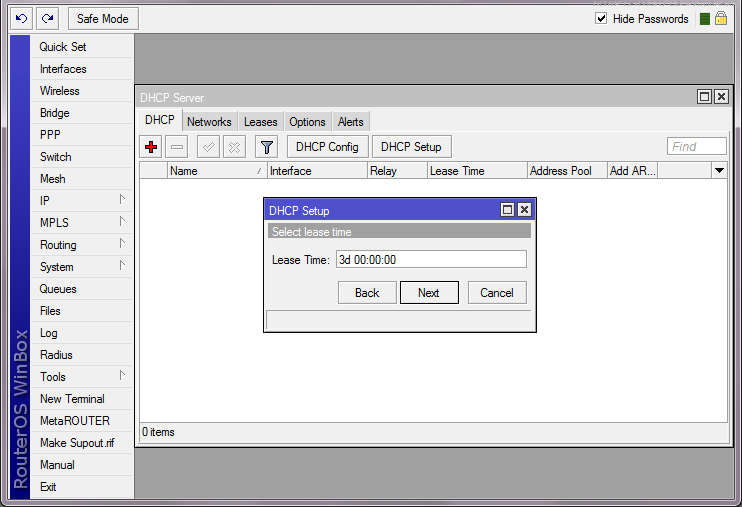

Переходим к времени аренды адреса. По умолчанию она длится 3 дня, но можно поставить меньше, даже несколько минут.

Завершаем настройку нажатием кнопки Next.

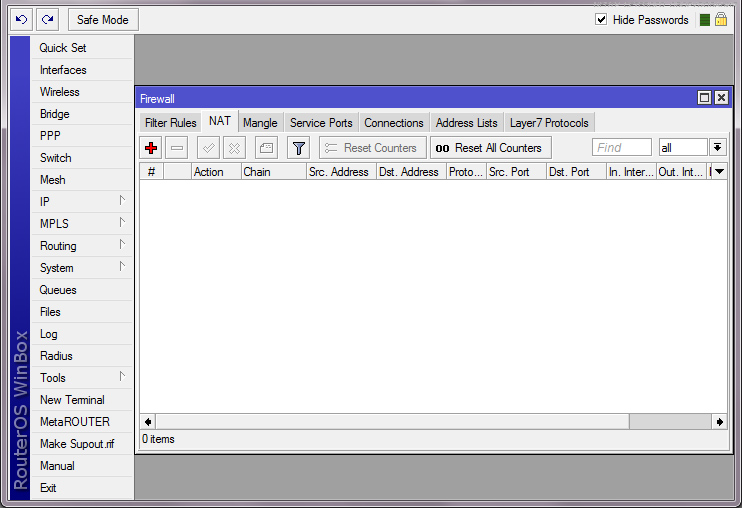

Настраиваем НАТ. Заходим в левом меню в IP — Firewall во вкладку NAT и нажимаем на +.

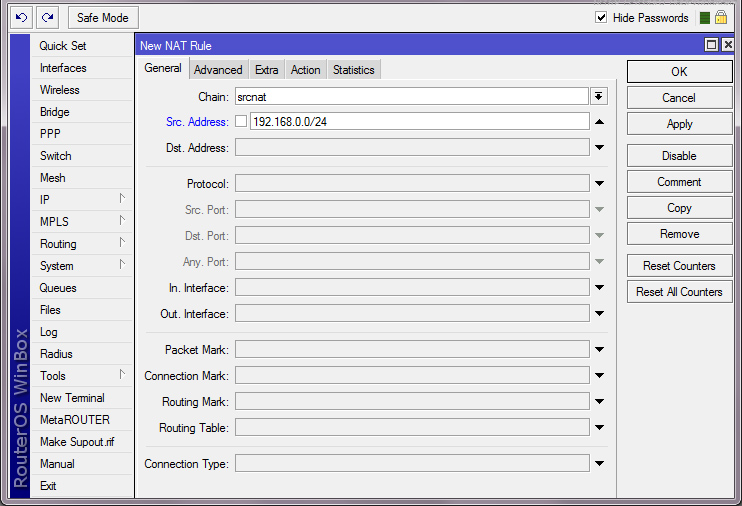

В открывшемся окне указываем в поле Src. Adress подсеть клиентов, которые могут иметь доступ в сеть. В данном случае указываем 192.168.0.0/24. То есть правило будет работать только для адресов с 192.168.0.1 до 192.168.0.254.

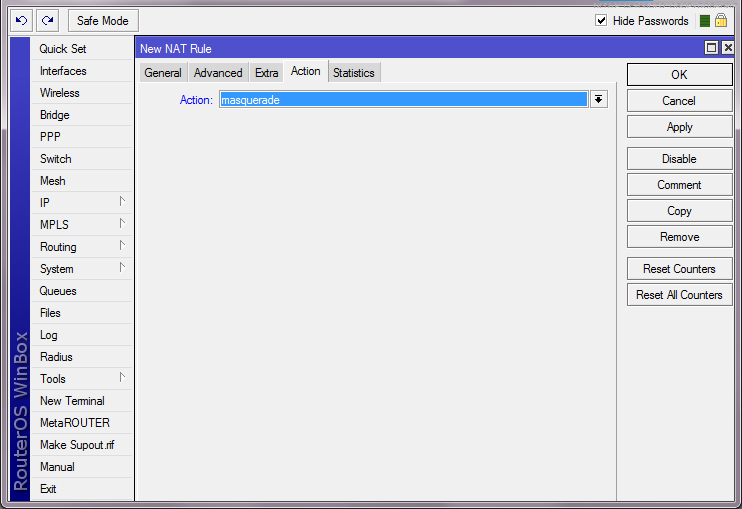

Во вкладке Action выбираем Masquerade.

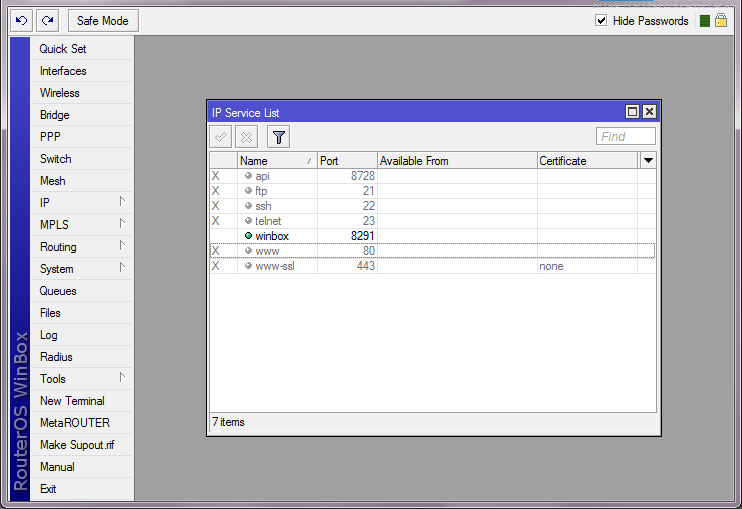

Для защиты от вирусов необходимо снять все галочки в левом меню IP — Services, оставьте только Winbox для доступа на устройство. Если лишние сервисы не отключать, то будут появляться сообщения о попытках входа с неправильными данными, особенно много их будет по Telnet.

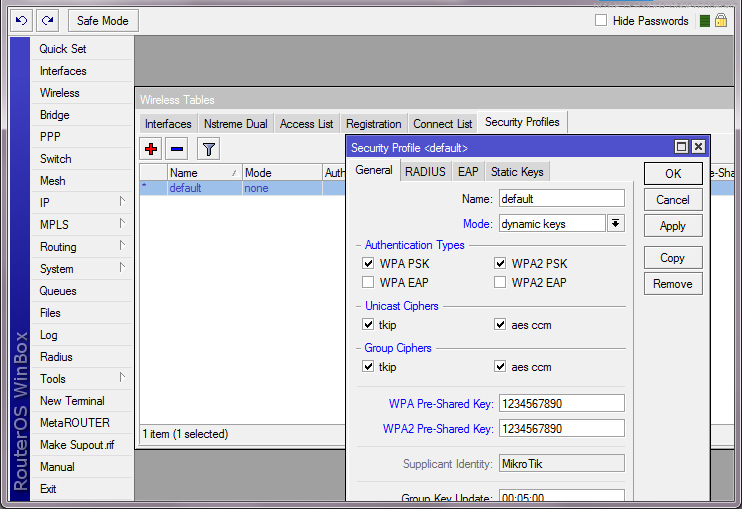

Переходим к настройке беспроводного адаптера. Заходим в раздел Wireless в левом меню, открываем вкладку Security Profiles — default и указываем:

- Mode — Dynamic keys.

- Authentication Types — WPA PSK и WPA2 PSK (поддерживаемые типы шифрования).

- Unicast и Group Ciphers — tkip и aes ccm (первое — программное шифрование, второе — аппаратное). Если установить все галочки, то к сети смогут подключаться новые и старые устройства вне зависимости от поддерживаемого шифрования.

- WPA и WPA2 Pre-Shared Key (ключи шифрования) — 1234567890. Для подключения к сети нужно будет вводить эти же цифры/буквы на беспроводных устройствах.

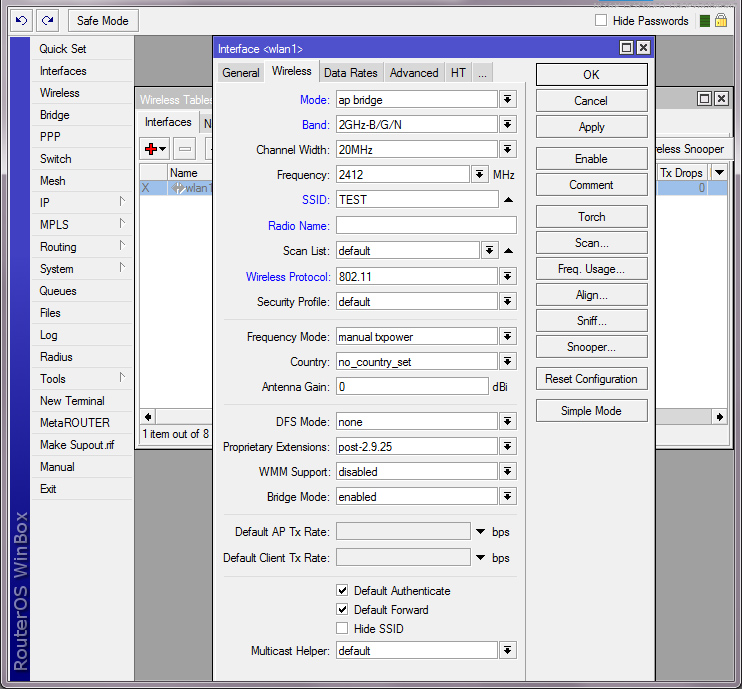

Открываем вкладку Interfaces, где указываем:

- Mode — ap bridge (режим работы в качестве точки доступа).

- Band — 2GHz-B/G/N (поддерживаемые режимы, можно выбрать и просто B/G или only-G, в зависимости от требуемых скоростей).

- Channel Width — 20 (ширина рабочей полосы, можно выбрать и 20/40 HT Above или 20/40 HT Below. Выбор режима Above или Below нужно проводить опытным путем, если на определенной частоте один режим не работает, попробуйте другой).

- Frequency — 2412 (рабочая частота).

- SSID — TEST (имя беспроводной сети, которая будет отображаться при поиске сетей в беспроводном окружении).

- Wireless Protocol — 802.11 (работа в режиме стандартного WiFi, т. к. только в нем могут подключаться другие устройства, например ноутбуки. Если указать что-то другое, беспроводная сеть может быть недоступна).

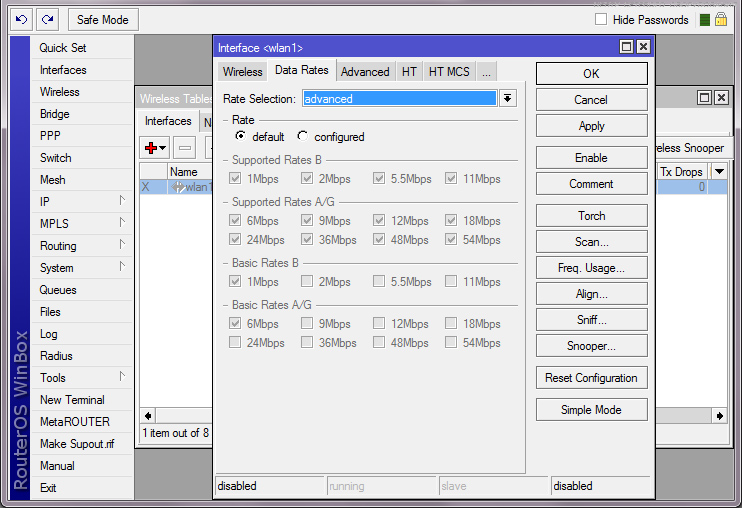

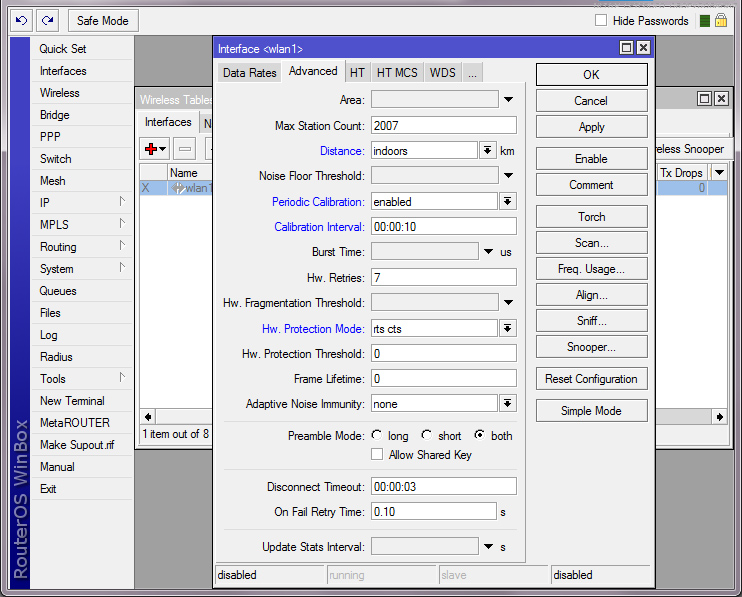

Во вкладке Data Rates ничего не меняем. Что бы открыть ее, нажмите кнопку Advanced Mode внизу справа (сейчас там написано Simple Mode).

Если требуется отключить скорости B-режимов, установите переключатель в Configured и снимите все галочки с режимов Supported Rates B и Basic Rates B (проверьте, все ли беспроводные устройства работают корректно). Если нужно разрешить работу только в режиме N, следует снять с этой вкладке все галочки.

Заходим во вкладку Advanced:

- Distance — indoors (расстояние до клиентов будет минимальным).

- Periodic Calibration — enabled (включаем переопределение уровня шума).

- Calibration Interval — 00:00:10 (интервал времени, через которое будет определятся уровень шума).

- Hw. Protection Mode — RTS CTS (включение механизма защиты от скрытого узла).

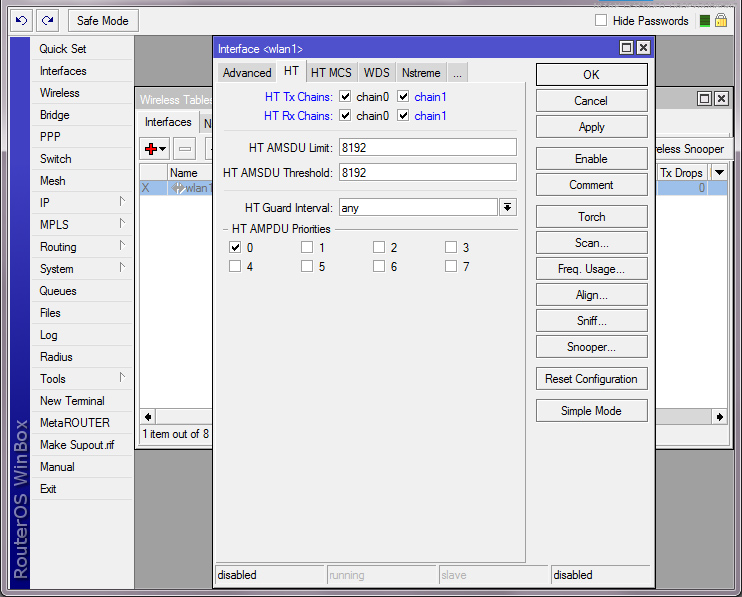

Во вкладке HT ставим все 4 галочки вверху. После сброса там включены только две у канала chain0, без галочек напротив chain1 MIMO работать не будет.

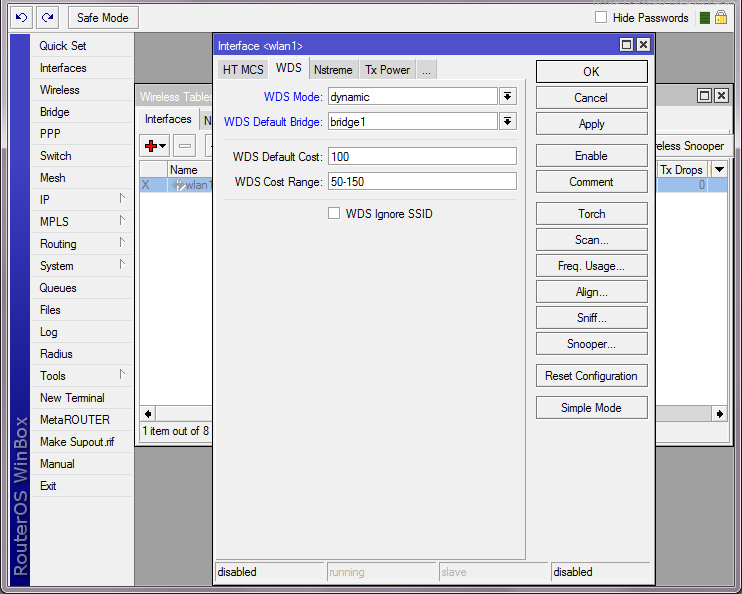

Во вкладке WDS выбираем режим Dynamic и указываем бридж из списка.

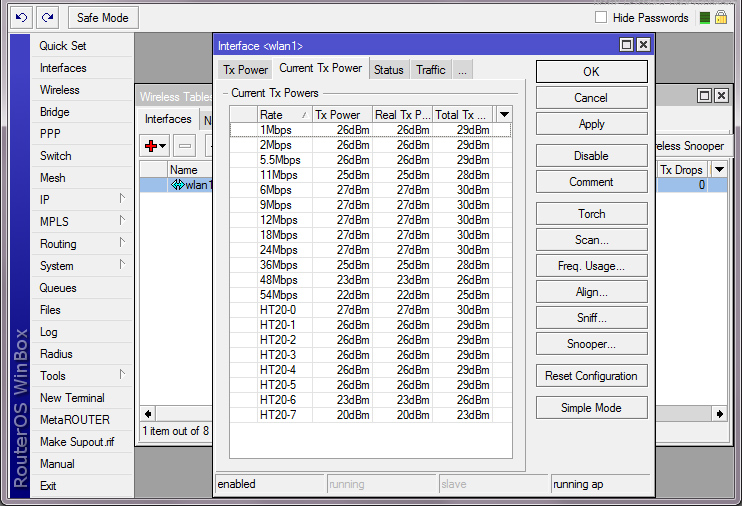

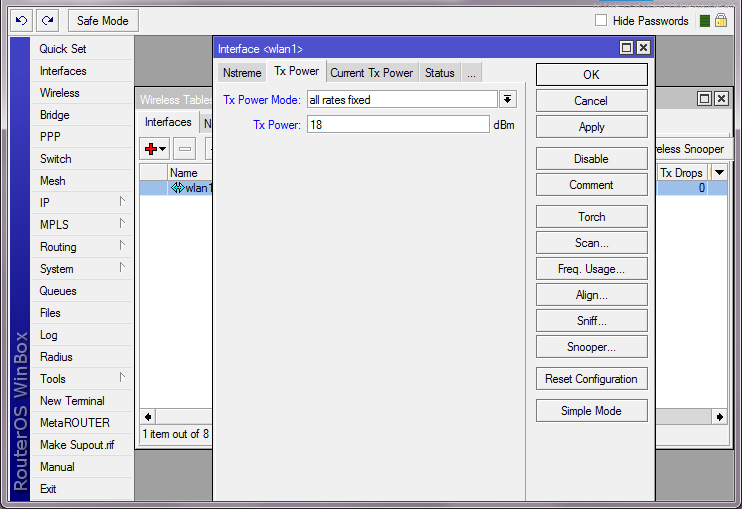

Во вкладке Tx Power вы можете посмотреть мощности по умолчанию, например, 26dBm по каждому каналу, или 29dBm суммарно. Это очень много и мощность следует уменьшить.

Для уменьшения следует зайти на вкладку Tx Power и выбрать там в окне Tx Power Mode — All Rates Fixed, а в окне Tx Power — 18dBm.

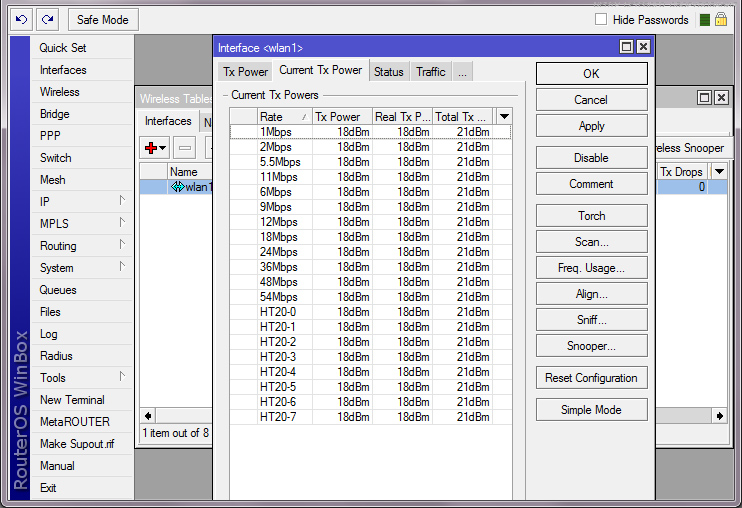

Посмотри на изменение мощности — все стоят на уровне 18dBm или 21dBm суммарно. Теперь оборудование сможет работать на максимальных скоростях при близко расположенных клиентских устройствах, например в пределах одной комнаты.

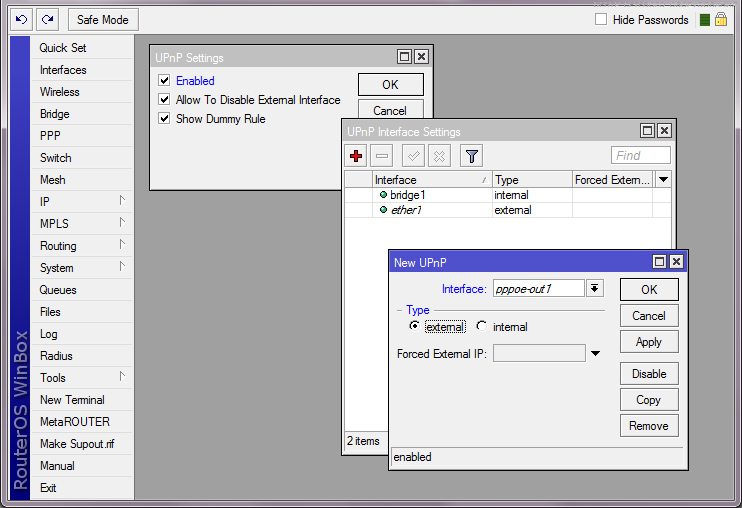

Если провайдер предоставляет белый IP-адрес, можно включить автоматический проброс портов в меню IP — UPnP. Устанавливаем галочку Enabled и добавляем интерфейс Bridge1 в качестве внутреннего, а Ether1 и PPPoE-Out1 в качестве внешнего.

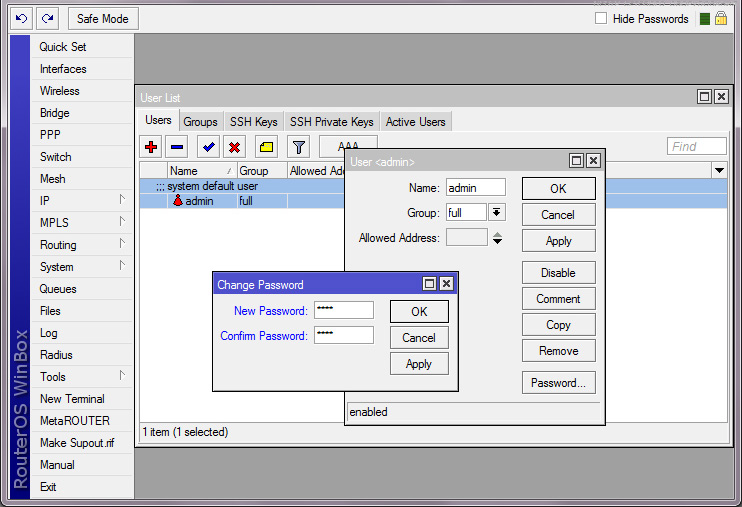

В левом меню System — Users указываем пароль на доступ, зайдя в свойства существующего пользователя Admin.

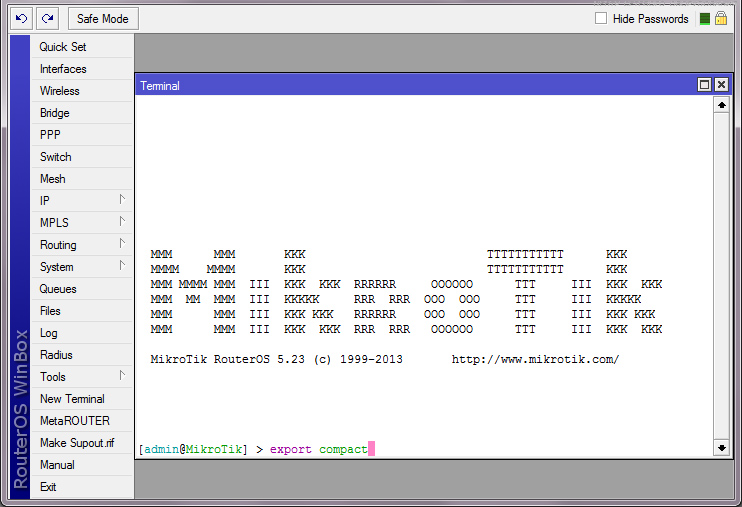

Теперь самое интересное! Для сохранения конфигурации в текстовом виде нужно открыть окно New Terminal и ввести там команду Export Compact.

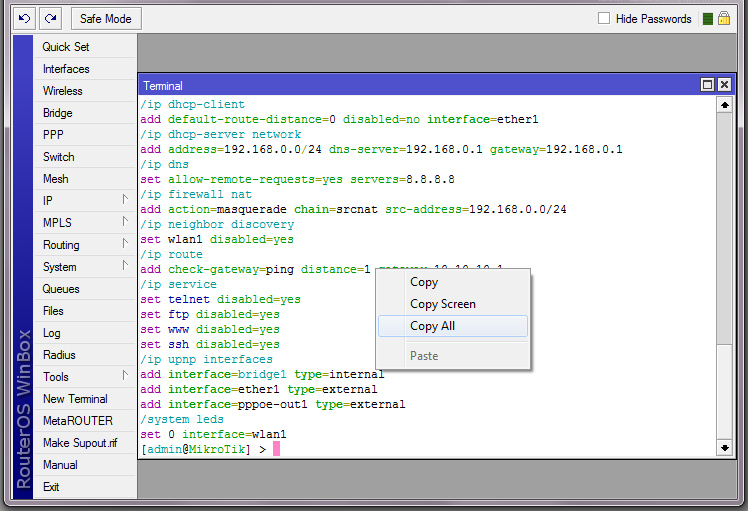

Нажимаем Enter, после чего будет выведена вся конфигурация в текстовом виде. Если нажать в фон правой кнопкой мышки и выбрать Copy All, то можно скопировать данные в буфер обмена, которые потом следует вставить, например, в блокнот:

/interface bridge

add name=bridge1

/interface wireless

set 0 band=2ghz-b/g/n disabled=no distance=indoors ht-rxchains=0,1 ht-txchains=\

0,1 hw-protection-mode=rts-cts l2mtu=2290 mode=ap-bridge \

periodic-calibration=enabled periodic-calibration-interval=10 radio-name="" \

ssid=TEST tx-power=18 tx-power-mode=all-rates-fixed wds-default-bridge=\

bridge1 wds-mode=dynamic wireless-protocol=802.11

/interface pppoe-client

add add-default-route=yes disabled=no interface=ether1 name=pppoe-out1 \

password=test use-peer-dns=yes user=test

/interface wireless nstreme

set wlan1 enable-polling=no

/interface wireless security-profiles

set [ find default=yes ] authentication-types=wpa-psk,wpa2-psk eap-methods=\

passthrough group-ciphers=tkip,aes-ccm mode=dynamic-keys unicast-ciphers=\

tkip,aes-ccm wpa-pre-shared-key=1234567890 wpa2-pre-shared-key=1234567890

/ip pool

add name=dhcp_pool1 ranges=192.168.0.2-192.168.0.254

/ip dhcp-server

add address-pool=dhcp_pool1 disabled=no interface=bridge1 name=dhcp1

/interface bridge port

add bridge=bridge1 interface=ether2

add bridge=bridge1 interface=ether3

add bridge=bridge1 interface=ether4

add bridge=bridge1 interface=ether5

add bridge=bridge1 interface=wlan1

/ip address

add address=10.10.10.10/24 interface=ether1

add address=192.168.0.1/24 interface=bridge1

/ip dhcp-client

add default-route-distance=0 disabled=no interface=ether1

/ip dhcp-server network

add address=192.168.0.0/24 dns-server=192.168.0.1 gateway=192.168.0.1

/ip dns

set allow-remote-requests=yes servers=8.8.8.8

/ip firewall nat

add action=masquerade chain=srcnat src-address=192.168.0.0/24

/ip route

add check-gateway=ping distance=1 gateway=10.10.10.1

/ip service

set telnet disabled=yes

set ftp disabled=yes

set www disabled=yes

set ssh disabled=yes

/ip upnp interfaces

add interface=bridge1 type=internal

add interface=ether1 type=external

add interface=pppoe-out1 type=external

/user set 0 password=test

Последнюю строчку с паролем следует добавить самостоятельно. В конфиге видны все настройки IP-адресов, их можно легко поменять и загрузить конфигурацию обратно, так же вставив в окно New Terminal.

В текстовом виде очень удобно хранить и вставлять конфигурацию. Например, можно сделать DMZ с помощью Mikrotik на адрес 192.168.0.254, кроме порта винбокса:

/ip firewall nat

add action=netmap chain=dstnat dst-port=1-8290 in-interface=ether1 protocol=tcp to-addresses=192.168.0.254 to-ports=1-8290

add action=netmap chain=dstnat dst-port=8292-65535 in-interface=ether1 protocol=tcp to-addresses=192.168.0.254 to-ports=8292-65535

add action=netmap chain=dstnat dst-port=8292-65535 in-interface=ether1 protocol=udp to-addresses=192.168.0.254 to-ports=8292-65535

add action=netmap chain=dstnat dst-port=1-8290 in-interface=ether1 protocol=udp to-addresses=192.168.0.254 to-ports=1-8290

Достаточно вставить конфиг, на изменения можно просмотреть через WinBox. Перезагрузка не требуется.

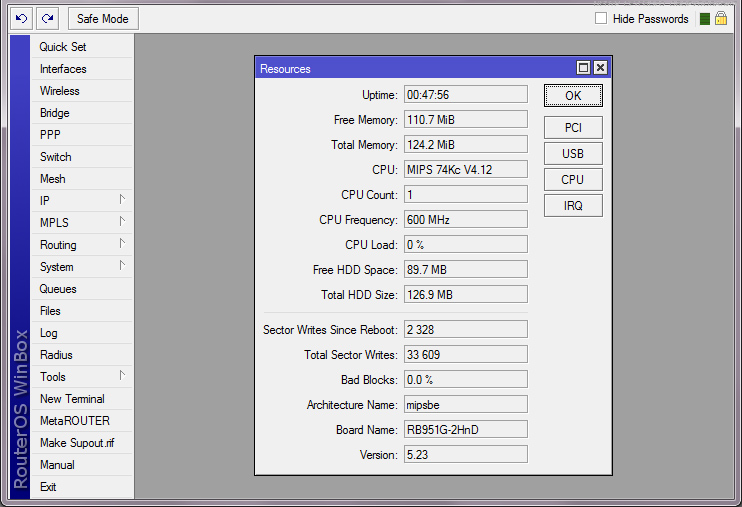

В левом меню System — Resources можно увидеть, что объем оперативной памяти составляет 128 мегабайт, а частота процессора 600 МГц.

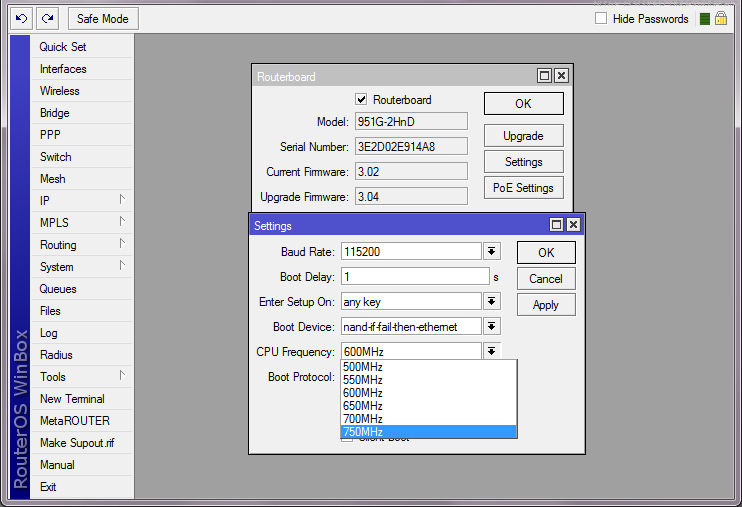

Процессор можно разогнать. Нажимаем на кнопку Settings — CPU Frequency , выбираем из выпадающего списка 750 MHz.

Перезагрузимся и проверим, что частота равна 750 МГц.

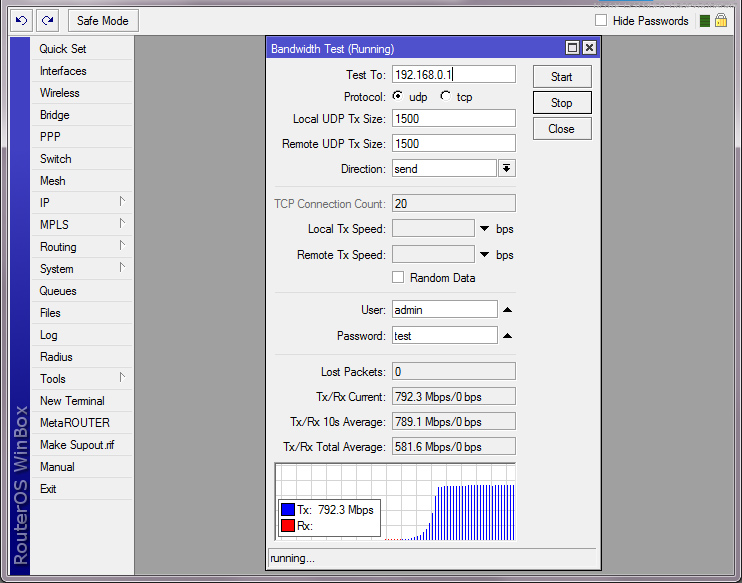

Тест пропускной способности показал, что Mikrotik RB951G-2HnD способен выдавать около 800 мегабит в секунду.

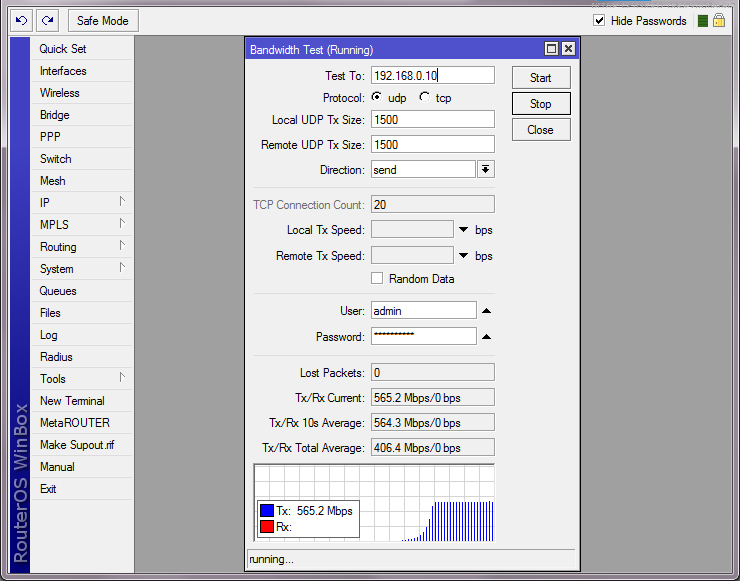

Аналогичный показатель Mikrotik у модели RB751U-2HnD: 565 мегабит в секунду, но и частота процессора у него всего 450МГц.